最近这段韶光 ,差评编辑 部处处洋溢着即将年度年夜 团建的轻松愉快气氛 。是的,就是你们想的那种带薪休假~但就在同事们兴冲冲地讨论团建目的地,要不要选国外的时间,托尼却看到一条不合时宜的外网消息——“国外有款

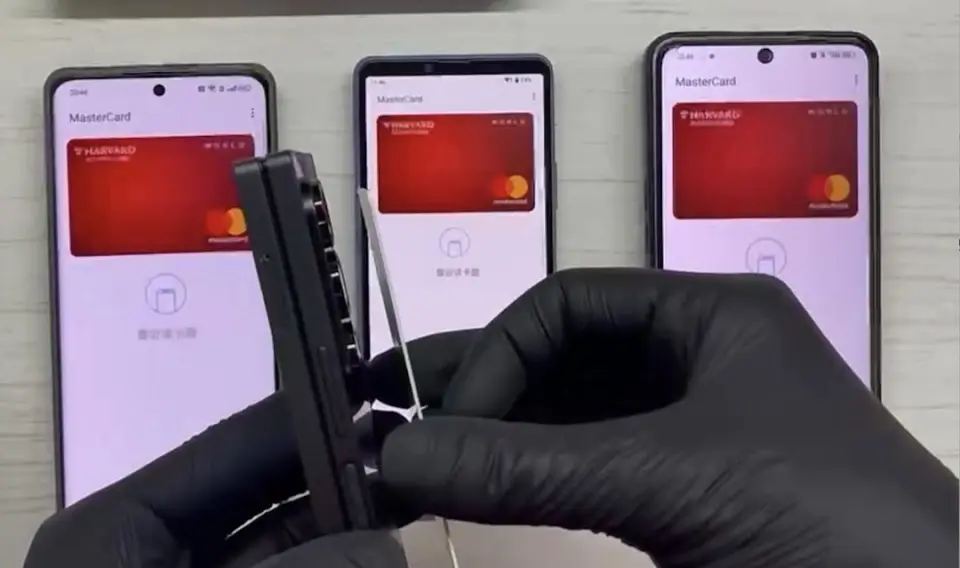

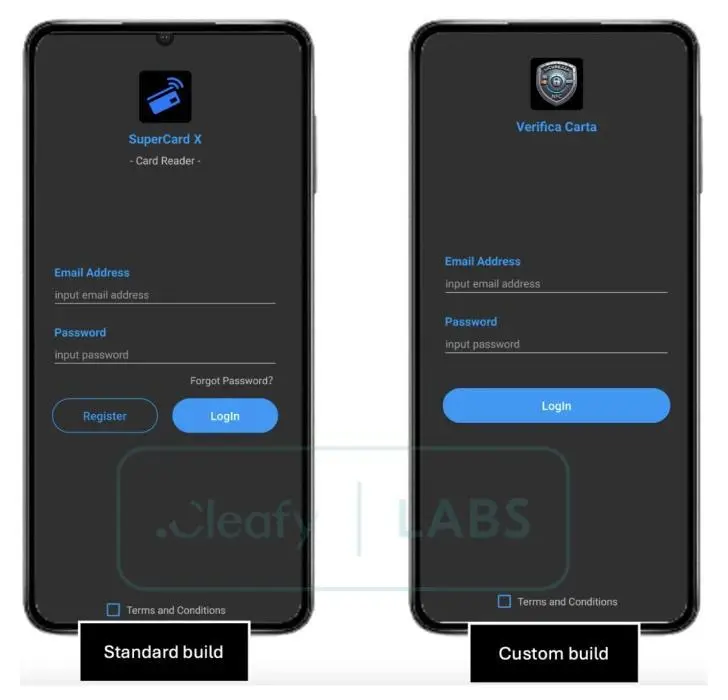

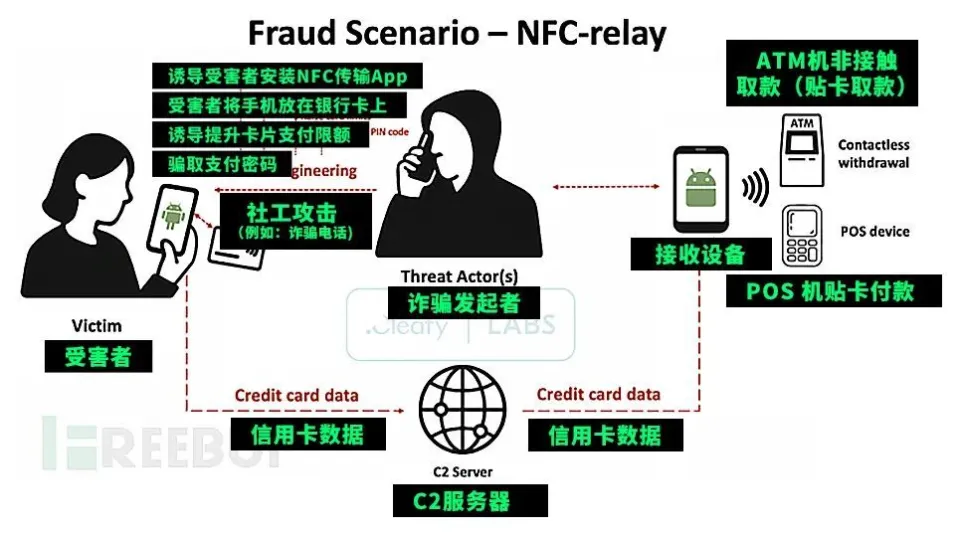

最近这段韶光 ,差评编辑 部处处洋溢着即将年度年夜 团建的轻松愉快气氛 。 是的,就是你们想的那种带薪休假~ 但就在同事们兴冲冲地讨论团建目的地,要不要选国外的时间,托尼却看到一条不合时宜的外网消息——  “国外有款安卓恶意软件,经由过程 NFC 中继进击 ,隔空盗刷信用卡”,一下子就让我不淡定了。 由于如果这个操作真是经由过程 NFC 功能来实现的话,整个进程 确切 可以做到非常无感。。。 外网上的老哥也不拿咱们当外人,直接就有上手演示的视频了——  一台手机贴住实体的银行卡,另一台手机就能直接把这张银行卡 “隔空” 复制出来,全程并不须要输入暗码,还能取代实体银行卡刷卡乐成。 而且还可以将一张银行卡同步给好几台远端设备,相当于只要四个骗子相互配合,就能在三个不同所在,同时利用统一 张银行卡举行盗刷,进而增长追踪的难度。  看完这个视频,不知道年夜 家能不克不及 明白托尼的震惊。由于整个盗刷进程 ,真就跟年夜 家平常用手机 NFC 刷公交地铁一样丝滑。。。 于是托尼就顺着这条消息,仔细研究了一下前因后果 。 可以告知 年夜 家的是,“隔空盗刷” 这事儿确切 属实,而且估量 有一半的锅要扣在手机的 NFC 刷卡功能上,但也不消过分惊恐 ,还是有办法提前戒备 的。 变乱是这样 的,除了那些售价在 1000 元以内、甚至只有几百块的最根本款入门级手机,现在年夜 家手里头的手机,基本都带有 NFC( 近场通信 )模块。  这个模块虽然许多人都以为没啥用,“ 得手关 ”,但现实它不光能读取数据,还能在近距离内完成数据传输,能做到的事儿还挺多的。 就好比说,提前在手机里录入门禁卡和电梯卡的卡片识别码和密钥,那么手机的 NFC 模块,就能模拟卡片的射频旌旗灯号 ,让你进电梯大概过门禁的时间不消带实体卡; 再好比,年夜 家只要在手机钱包里绑定了实体银行卡,大概在各年夜 银行的 App 里开通的 “ e闪付 ”之类的虚拟银行卡,出门就能实现一碰支付 和无卡消费。 背后同样是利用了 NFC 的数据传输功能,也就是将手机中银行卡的动态加密数据传输给 POS 机,从而在支付 时替换实体卡。  但是银行卡毕竟宁静凡的门禁卡不一样,为了防止盗刷,还增长了虚拟卡号、动态令牌和支付 安全加密芯片这些年夜 伙儿压根没据说 过的技能,所以理论上 NFC 支付 的安全性,甚至比刷实体卡还高。。。 那为啥这次 NFC 功能的安全性直接翻车了呢? 托尼研究了一圈,发现这实在并不该 该怪罪到 NFC 技能上,由于这次的盗刷事件的技能水平说真话不高,须要的只是用户的 “ 激情亲切 配合 ”。。。 起首,整个欺骗 最关键的一步,是受害者的手机 A 里,要安装文章开首 提到的恶意软件 SuperCard X,并且授权它 NFC 权限。  并且还要配合骗子,把银行卡贴在你手机的 NFC 地区。这时骗子手里的手机 B 紧贴远端的 POS 机,经由过程 App 在后台拦截 手机 A 向 POS 机传输的数据,及时远程验证卡片里的密钥,才气绕过实体卡的验证机制,隔空刷卡。 年夜 家看下面这个进击 路径图,会更直不雅 一点。  整个进程 ,甚至没涉及到暴力破解动态令牌、伪造 IP 地点一类的,黑客进击 用的常见伎俩。用到的实在还是最质朴无华的 “电话欺骗 ”,配合骗子完成一系列的前置操作。。。 这里的 NFC 模块大概说你的手机,在内里也就充当 了一个数据传递的脚色,把 NFC 感应到的真实银行卡的加密数据,经由过程 APP 同步出去。。。 所以在 POS 机眼里,并不会意 识到,有两台手机在隔空传递数据,最多只是以为 “不知道为啥,这次刷卡和银行卡通信 的韶光 长了点儿”。 讲到这里,年夜 概有些小同伴发现了疑点——这个伎俩最多只能搞一些小额免密支付 ,如果想把年夜 额现金生意业务出去,还是须要输入暗码的吧? 本来托尼也好奇这个事儿,直到看到了国内的相干报道,才理出了一点思绪。 按照 央视的报道,骗子会以 “航班撤消 ” 的借口,让你放松鉴戒;大概假装 成抖音客服,打着 “抖音百万保障” 办事 已经到期,不解除办事 ,会每月扣费 2000 元之类的的幌子,引诱 你下载各类 App。  明眼人应当 都能看出来了,截图里这些 “银联会议、抖音会议、中银会议” 什么的,都不是官方软件,全都是骗子发明 出来的李鬼。 他们的真实身份,实在是让骗子能够 看到受害者屏幕的远程控制和共享软件,同时还集成了我们前面提到的,经由过程 NFC 模块传递银行卡信息的功能。 如果有受害者没仔细分辨 ,傻乎乎点开了这些 App,并且输入了暗码,那么骗子就有年夜 概掌握暗码,完成年夜 额度盗刷了。。。 不过像开首 提到的一样,托尼以为这个隔空操作的伎俩还是有办法戒备 的——由于国内的这类欺骗 ,跟国外的环境一样,同样须要把银行卡贴在手机下面,并坚持 不动。也就是卡片须要对准 手机的 NFC 模块,这个举动特性还是比力明显 的。  希望看了这篇文章的小同伴能引起鉴戒,如果你还在夷由对方是不是骗子,如果对方提了这种反常的请求 ,那直接就可以下结论了。 最后的最后,年夜 概年夜 家还会好奇,银行卡盗刷这事说到底明显是电话欺骗 ,为啥要怪得手机的 NFC 刷卡功能上来? 实在是这样 的,按照 我们从爆料这事儿的小同伴那块打探到的消息 ——正常 POS 机刷卡都邑 验证银行卡与呆板之间的通信 耽误,但是手机的 HCE 分区在模拟银行卡时,要颠末前面提到的各类 安全认证流程,反而会让手机刷卡的通信 耽误,比实体卡更高。 这样 一来,部分 POS 机和 ATM 机,为了兼容手机 NFC 功能模拟的银行卡,进步刷卡的乐成率,选择拉高团体的通信 耽误上限。。。  正是由于这个改动,导致手机刷卡到确认付款之间,存在一个 “可被利用” 的韶光 差。相当于这些增长的耽误阈值,给手机 NFC 及时传输数据的操作留出了韶光 ,才给了骗子们 “隔空复制” 卡片的时机。 最后托尼想夸大的是,不管什么时间,年夜 家只须要记住一点,端庄人不会隔着手秘密你的银行卡,更不会让你把银行卡贴在手机底下。。。  |

2025-05-03

2025-03-05

2025-02-26

2025-03-05

2025-02-26